Os carros eléctricos autónomos: um futuro incerto por causa da tecnologia conectada! Entenda.

Será possível a história dos vírus nos computadores e smartphones repetir-se, agora nos carros eléctricos e autónomos?

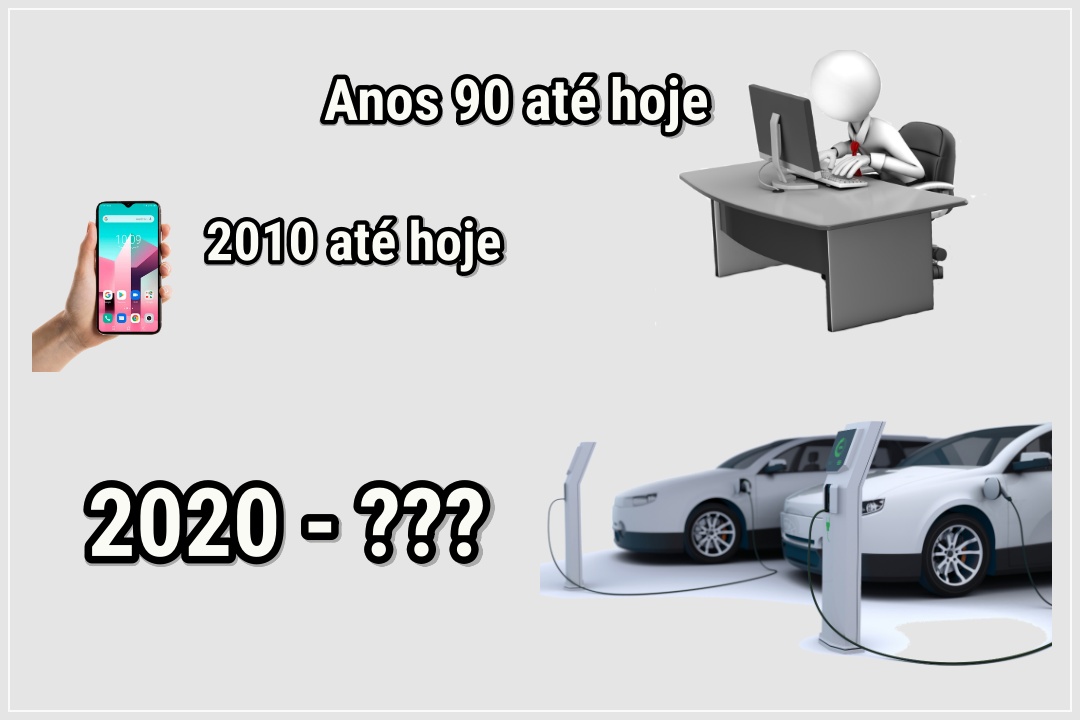

Com o avanço da tecnologia, tudo o que encontramos num computador foi parar num smartphone, ou seja, a maior das coisas podem ser feitas tanto num computador quanto num smartphone.

Essa tecnologia foi também levada para os carros, surgindo assim os carros autónomos.

O que são os carros autónomos?

Os carros autónomos são carros que não precisam da intervenção do homem para conduzir, ou seja, são carros movidos à tecnologia que têm um computador de bordo e são conectados à Internet. Com a Inteligência Artificial, eles conseguem processar várias coisas, como o trajecto a percorrer, os obstáculos, a velocidade máxima que pode ser praticada naquela estrada e evitar acidentes.

Porém, como todo dispositivo ligado à Internet, existem riscos dos carros autónomos poderem também ser hackeados.

Neste artigo, vamos identificar os perigos de ter um carro eléctrico a nível de tecnologia.

Para perceber este artigo, devemos voltar atrás no tempo, mas antes, é necessário saber o que é um dispositivo hackeado.

O que é um dispositivo hackeado?

Trata-se daquele que é invadido por uma pessoa que pode não estar fisicamente no mesmo lugar que o dispositivo, com o objectivo de tomar posse desse mesmo dispositivo e, claro, causar prejuízo no proprietário. A pessoa que pratica esse crime é chamada de hacker. Atenção, nem todos os hackers são mal intencionados, explicámos num artigo o que são hackers. Clique aqui para ver esse mesmo artigo.

Voltando aos anos 90…

Ataques a computadores pessoais

Desde os anos 90, os computadores são alvos de pirataria, todos os dias. Através de malware, os piratas conseguem tomar posse de computadores, roubar dados pessoais (acessos bancários, contas de redes sociais, etc.).

Nos primeiros anos, em que ainda não havia Internet para todos os utilizadores, utilizavam-se disquetes para difundir os vírus e atacar os alvos. Depois, com a evolução da Internet, usaram-se e continua a usar-se ficheiros enviados em anexo nos e-mails (essa prática é conhecida como phishing) que têm como objectivo enganar a pessoa, para ter acesso aos seus dados pessoais.

Ataques a smartphones

Com o aparecimento de smartphones, telemóveis inteligentes, nos anos 2010, as pessoas começaram a deixar um pouco de parte o computador e a usar mais o smartphone com os dados pessoais, onde têm acesso ao Facebook e outras redes sociais, mas também controlam os seus dados bancários e e-mails.

Os hackers, claramente atentos a essa evolução, também se focaram nesse alvo. Hoje em dia, é muito fácil receber um ficheiro no Telegram, WhatsApp ou outra app de comunicação, se fazendo passar por um PDF ou outro tipo de ficheiro conhecido, quando na realidade é um engodo para instalar malware no smartphone alvo.

Assim, o hacker passará a ter acesso a todos os contactos telefónicos, dados bancários, dados de redes sociais, etc. Com esse acesso, ele pode realizar falsas chamadas, contactar as pessoas que estão na lista da agenda do utilizador, recuperar contas de utilizador de vários sites, comprometer as contas de redes sociais, etc.

Ataques a carros eléctricos

Com os carros eléctricos, não há diferença, continua a mesma saga: invasão de hackers.

Antes de passar aos ataques informáticos a carros da Tesla, vale lembrar que esses carros autónomos já foram alvos de incêndios, como relatámos aqui no i-Técnico em Agosto de 2019. Clique aqui para abrir o artigo. Porém, um Tesla Model S também já previu um acidente, como já falámos aqui no i-Técnico. Clique aqui para (re)ler o artigo.

Em Novembro de 2020, um Tesla foi hackeado em menos de 2 minutos. A equipa de hackers aproveitou-se de uma falha na actualização do firmware da chave electrónica do Model X e utilizou uma unidade de controlo eléctrico (ECU) de um antigo modelo da mesma marca, um computador Raspberry Pi e uma nova chave, facilmente adquirida na Internet por cerca de 200 dólares.

Este ano 2022, começou por um ataque de um jovem de 19 anos, que controlou o sistema de 25 carros da Tesla no mundo. Conseguiu ter acesso à central multimédia, abertura das portas e janelas. Esse jovem, David Colombo, que é especialista em tecnologia de informação, é que publicou a sua “proeza” num tweet, onde explicou que o problema não estava na segurança do sistema da Tesla, mas sim na falta de cuidado dos proprietários desses carros, espalhados em 13 países. Por acaso, ainda disse, “não posso intervir com alguém em plena condução e também não posso conduzir esses Tesla remotamente”.

Since these important facts seem to drown between other comments, I‘ll add them here again 👇

This is not a vulnerability in Tesla‘s infrastructure. It‘s the owners faults. That‘s why I would need to report this to the owners as stated above.

[1/X] — David Colombo (@david_colombo_) January 11, 2022

Contudo, isso deixa-nos a pensar.

E se houver um ataque em massa a carros eléctricos autónomos?

Todos os carros eléctricos têm a tendência a ficarem todos autónomos. Já existem alguns, como os da Tesla, que possuem um computador de bordo ligado à Internet, equipado de inteligência artificial, para serem capazes de conduzir sem a intervenção humana, ou reduzindo esta.

Ora, se os hackers conseguem invadir um Tesla, imagine o que poderá acontecer se for descoberta alguma falha no software de veículos eléctricos e que essa falha seja assim aproveitada por hackers para um ataque em massa.

O cenário poderá ser catastrófico, pois tomariam conta de todos os veículos eléctricos (motos, carros, camiões, etc.).

Esperamos que isso não aconteça e que a cada dia que passe a tecnologia melhore para proteger-nos de ataques, para que possamos usar a tecnologia a nosso favor.